10 façons dont les pirates informatiques accèdent à vos données personnelles

On sait tous que l'on doit être le plus attentif possible aux informations personnelles partagées sur le web, et connaître plus précisément les techniques utilisées par les hackers est sans aucun doute utile. Vous avez peut-être remarqué que, par exemple, les règles de création de mots de passe deviennent de plus en plus rigides, mais les techniques utilisées par les pirates pour accéder aux serveurs de messagerie, aux bases de données et aux sites Web sont nombreuses.

Les 10 façons les plus courantes dont les pirates informatiques accèdent à vos renseignements personnels

Wikipedia/© Raimond Spekking - CC BY-SA 4.0

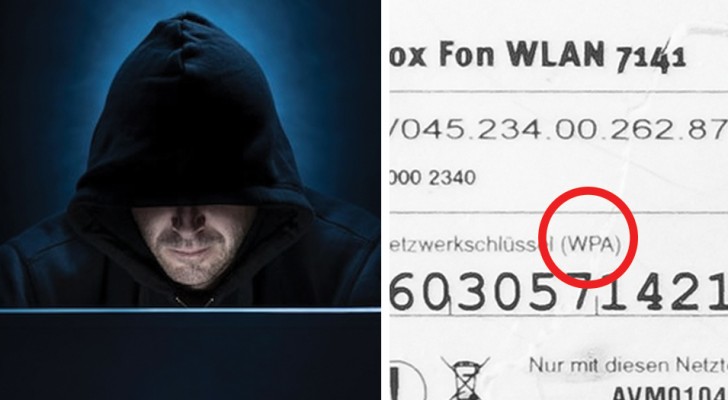

- Protocoles de sécurité faibles. Pour protéger les réseaux sans fil, vous devez vous assurer d'utiliser ce qu'on appelle l'accès protégé Wi-Fi (WPA2), et non l'ancien Wired Equivalent Privacy, qui présente de sérieuses faiblesses. Si vous craignez que votre PC ne soit piraté, vous pouvez également penser à vérifier les paramètres de votre routeur : si le système d'association de périphériques sans fil sans câble (WPS) est activé, vous pouvez le désactiver.

- Installation de programmes inconnus. N'installez jamais de programmes dont vous n'êtes pas sûr ou dont vous n'avez jamais entendu parler : vous pourriez facilement donner votre consentement à l'exécution d'un programme sur votre PC qui perturberait leurs fonctions (malware).

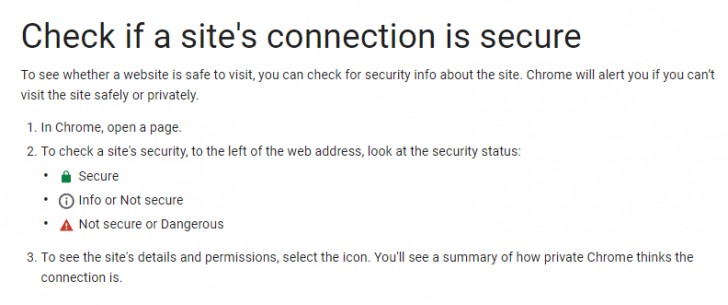

Naviguer sur des sites Web non sécurisés.

Curioctopus.guru

- Un symbole apparaît toujours à côté de l'adresse d'une ressource Internet (URL) : les moteurs de recherche vous avertissent généralement s'il n'est pas possible de visiter un site en toute sécurité ou en privé.

- Relier les comptes de réseaux sociaux (Facebook, Twitter, etc.) à des sites inconnus. Si vous le faites, ces sites auront accès à toutes les informations contenues dans vos profils sociaux.

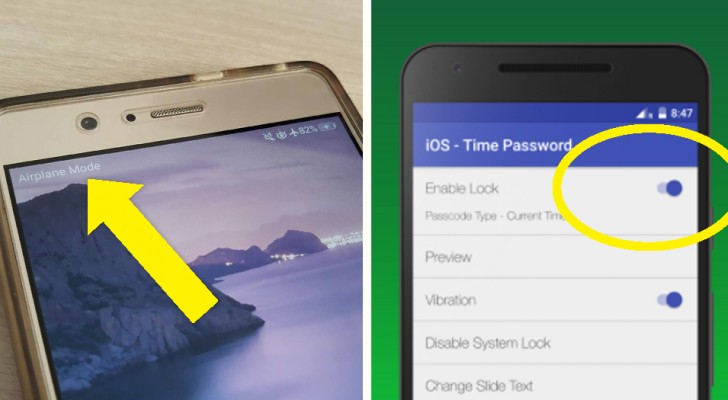

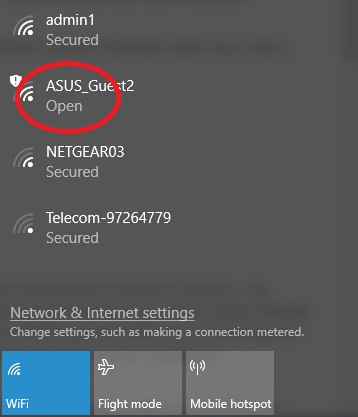

Réseaux Wi-Fi non sécurisés.

Curioctopus.guru

- Vérifiez toujours que votre connexion Wi-Fi soit "privée" et non "ouverte". Si vous avez vraiment besoin de l'ouvrir, par exemple pour les entreprises qui ont besoin de connecter plusieurs sites internes, assurez-vous d'utiliser le réseau privé virtuel (Virtual Private Network).

- Utilisez votre numéro de téléphone sur les réseaux sociaux. Certes, cette option facilite l'accès si vous avez oublié vos mots de passe, mais les pirates ont su l'exploiter pour voler les identités des profils sociaux.

Utilisez des anciens systèmes d'exploitation.

Microsoft Windows

- Les anciens systèmes d'exploitation comme Windows XP sont beaucoup plus faciles à pirater. Assurez-vous de n'utiliser que les versions les plus récentes et mises à jour.

- Ouverture de mails suspects. Les systèmes de mails spam fonctionnent bien, mais parfois vous cédez à la curiosité ou à la distraction et vous ouvrez le contenu dangereux : une grave erreur ! N'ouvrez pas les mails qui se retrouvent dans le dossier 'Courriers indésirables' à moins d'être absolument certain de leur origine (par exemple un site sécurisé auquel vous venez de vous inscrire) et de ne pas ouvrir les pièces-jointes. Pour être plus tranquille, cliquez sur l'option 'Afficher l'origine du message' dans le coin supérieur droit.

N'utilisez pas de Sandbox.

Un "sandbox" (bac à sable) est un mécanisme qui permet d'exécuter des programmes suspects dans un espace limité, réduisant ainsi la possibilité que l'appareil sur lequel l'opération est effectuée soit infecté par des virus.

Partager des fichiers dans un Cloud. Les pirates peuvent également accéder aux données et aux mots de passe en attaquant votre Cloud : une solution possible est de sauvegarder les fichiers, en les stockant hors ligne sur des disques externes.

Si la sécurité de vos appareils vous préoccupe, assurez-vous d'activer ces options et faites appel à des professionnels pour augmenter le niveau de protection de votre PC. En général, si vous n'êtes pas un utilisateur d'internet ayant une bonne connaissance de la sécurité informatique, il est préférable de limiter autant que possible le partage de vos données personnelles.